周末一起供应链攻击事件的揭露,震撼了整个资安圈,也让企业用户忙于修补因应,有攻击者针对XZ Utils资料压缩程式库植入后门,而这个后门将可让攻击者绕过SSHD的身分认证机制,且相当难以察觉。

幸好有研究人员因为调查一个SSH登入时存在500ms延迟异常而发现,但回顾这个提交恶意的GitHub帐号,竟是在2021年就注册,并从2022年2月就开始试探性的对XZ程式库提交Commit。

【攻击与威胁】

骇客锁定XZ Utils库发动供应链攻击,差一点进入众多主流Linux发行版的SSHD注入后门

微软PostgreSQL开发人员Andres Freund在3月29日揭露XZ Utils资料压缩程式库被植入后门,并指出这是一桩供应链攻击事件,Red Hat也发布相关紧急安全通告,指出CVE-2024-3094是CVSS v3风险层级满分10分的漏洞,已确定Fedora Rawhide、Fedora 41、Kali Linux、openSUSE Tumbleweed/MicroOS,部分Debian版本受影响。

这起事件在上周六一早即引起台湾资安研究人员的关注与重视,原因是这起事件不仅是涉及SSHD(Secure Shell Daemon)的供应链攻击,而且手法相当精心设计且复杂,若不是及早被发现,一旦进入稳定版主流linux发行,后果恐不堪设想。

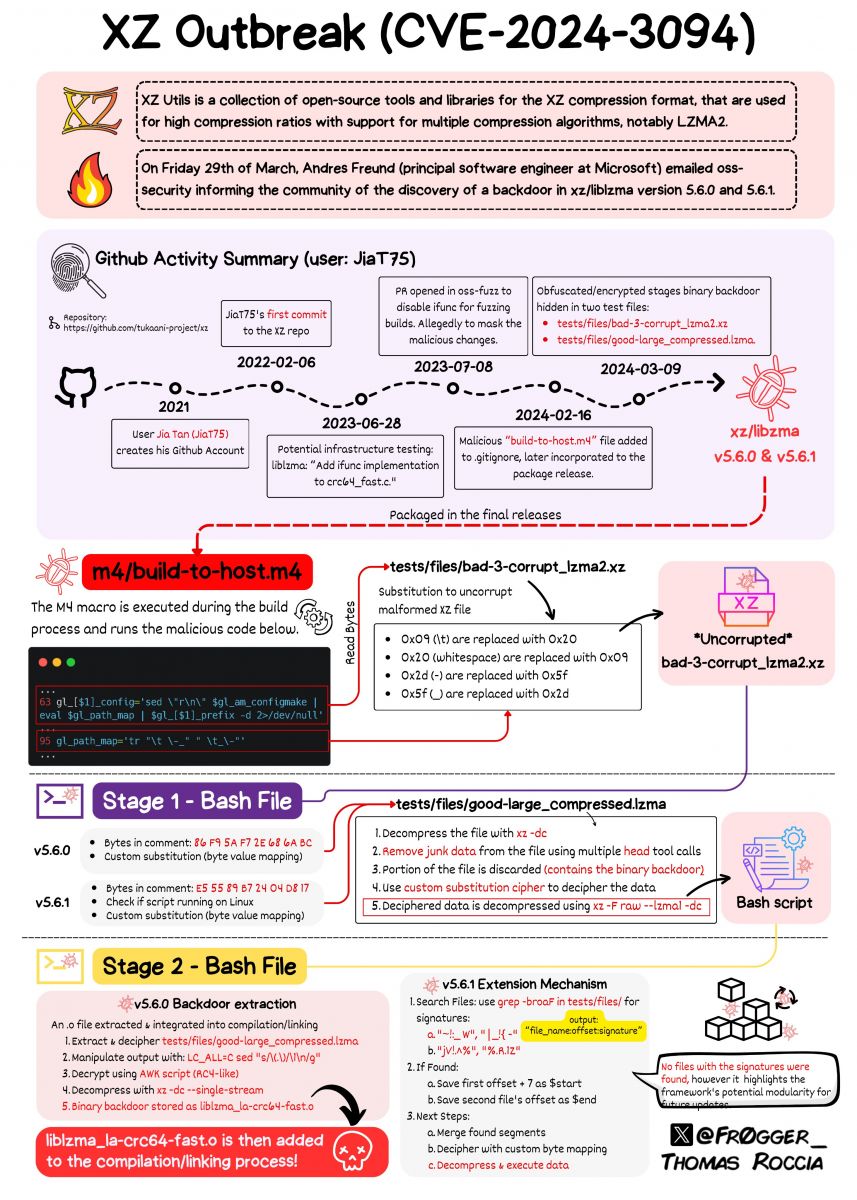

另一微软威胁研究人员Thomas Roccia周日在X平台发文表示,他尝试用一张提表整理入侵的脉络,当中显示一名代号为Jia Tan(JiaT75)的GitHub帐号用户,是在2022年2月6日针对XZ程式库提交第一次Commit,之后又陆续提交几次测试档,然后在2024年2月16日、3月9日悄悄将恶意程式加入,其中bad-3-corrupt_lzma2.xz与good-large_compressed.lzma这两个看起来无害的测试用binary,更是会在特定条件下解析出恶意程式。

美国电信龙头AT&T在3月30日(周六)宣布,大约有7,300万新旧客户的资料被发现在流传到暗网,这些资料包括当地社会安全号码,以及及电子邮件信箱、电话号码、生日等个人资讯。

根据AT&T说明,他们已确认在两星期前在暗网发布的资料与AT&T用户有关,尚不清楚档案内栏位中的资料是来自AT&T,还是他们的供应商之一,目前仍在评估外泄资料的来源。而根据他们的初步分析结果,这些资料似乎是来自2019年或更早,影响了约760多万现有AT&T帐户持有者,以及6540多万旧有帐户持有者。所幸,暂时没有发现AT&T系统有遭未经授权存取的情况,该公司则表示将通知受影响用户,并提供免费信用监控。

过去2022年曾出现锁定企业员工的MFA轰炸(MFA Bombing)攻击,如今这样的通知轰炸攻击,似乎也发生在苹果密码重设通知的情境之中。这项威胁是由资安部落格KrebsOnSecurity的一份报告揭露,当中指出有几位苹果用户成为网钓攻击目标,不断收到数十起关于密码重置请求的通知提示,需要使用者对每项通知提示做出「允许」或「不允许」的回应,否则使用者无法用手机做任何事情。此外,即便使用者都没有按错按钮,有些使用者表示,后续还会收到冒充苹果支援人员的语音网钓(Vishing)攻击。

由于攻击者能在短时间内发送数十次的密码重设请求,这也代表,苹果iCloud帐户的密码重设机制,可能存在一些问题,像是没有通知发送频率的限制。

亚昕资讯通报其校务行政系统遭骇而被勒索,教育部已确认7所高中受影响,将持续清查26校

教育部在3月29日公布了近期国内7高中校务系统遭骇客入侵的事件,说明半个月前教育部国民及学前教育署(简称国教署)收到亚昕资讯遭勒索攻击的通知,骇客以散布该公司校务行政系统内高中学生资料为由,向该公司勒索费用。国教署在获知情形后,通报发生资安事件,并进行紧急应变与调查。

关于初步调查结果,骇客先是从1所学校的系统漏洞入侵主机,执行恶意程式以窃取学校的帐号密码,接下来,他们搜寻其他使用该厂商校务行政系统的学校,成功利用同一组帐号密码登入其他6所学校的系统,因此发现有7所高中被入侵,确实有学生个资遭外部下载情形,但没有新增、删除等操作行为。 而国教署也说明,由于与亚昕资讯签约学校有26所,为掌握其余学校个资外泄情形,近日将持续清查这些校务行政系统的学生学习历程档案是否受到影响。

免费VPN用户当心!有骇客打造17款假VPN App其实都暗藏恶意

近日资安公司Human Security旗下Satori资安威胁情报团队指出,Google Play商店上有17款伪装VPN应用程式涉嫌搭载恶意SDK软体,可能将用户装置转变为网路犯罪工具。

研究人员指出,这些伪装VPN App看似提供免费VPN服务,但却藏有一个名为「PROXYLIB」的恶意SDK软体工具。这个工具可以在用户毫不知情下,暗中安装于用户手机装置上,将其变成网路犯罪分子或骇客的「网路代理伺服器」,也就是利用你的装置来发动特定恶意攻击活动。研究人员共发现28款App都藏有PROXYLIB SDK,在他们通报后,Google已经将这些App下架。

【资安防御措施】

微软公布多款改善生成式AI服务安全性的新工具,Prompt Shields率先亮相

随著生成式AI的普及应用,包括提示注入攻击或滥用AI系统漏洞等相关风险也随之而来,导致AI聊天机器人做出不在规范内的行为,继3月初Cloudflare推出Firewall for AI,微软在3月底也宣布一系列协助生成式AI应用的AI安全工具,例如,新的提示防护罩(Prompt Shields),是去年11月的越狱风险侦测的强化,不只防范原本提示注入的直接攻击,也能防范提示注入的间接攻击。

其他有助于改善生成式AI服务安全性的工具,将于日后推出,包括:可防范AI模型幻觉问题的Groundedness detection,可引导模型行为朝向安全与负责的Safety system messages,以及越狱评估工具Safety evaluations与风险与安全监控工具。这些工具之后都将整合于Azure AI Studio与Azure OpenAI Service之中。

【其他新闻】

德国警告当地超过1.7万台Exchange伺服器曝露于已知漏洞风险

针对中国资安业者安洵信息资料外流,研究人员发现该公司与更多骇客组织有关

阿尔巴尼亚政府宣布将成立特别委员会,以抵抗外国影响行动、打击虚假资讯

近期资安日报

【3月29日】研究人员揭露专门针对行动装置的新型态网钓工具包Darcula

【3月28日】僵尸网路TheMoon挟持4万台SOHO路由器、物联网装置供网路罪犯藏匿踪迹

【3月27日】AiTM网钓攻击工具包Tycoon 2FA针对微软365、Google用户而来