图片来源:

Cado

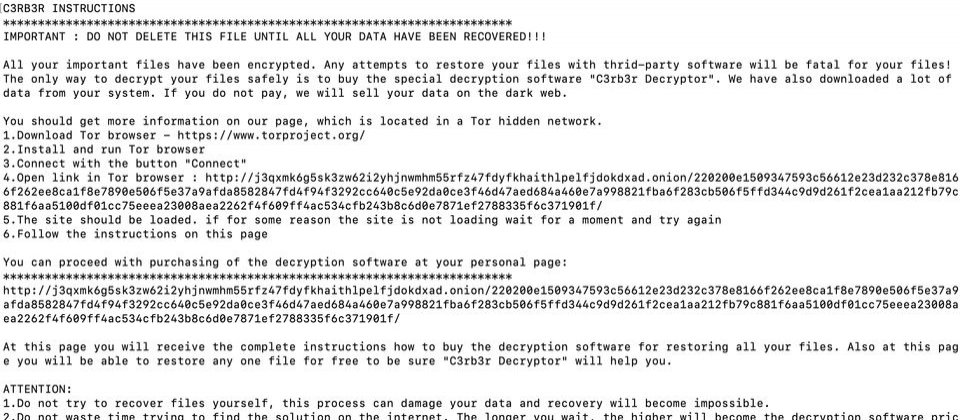

研究人员发现,使用勒索软体Cerber从事攻击行动的骇客,3月下旬利用DevOps协作平台Atlassian Confluence已知漏洞CVE-2023-22518,目的是对受害组织植入Linux版勒索软体程式。

资安业者Cado发现,3月19日出于经济动机的骇客企图利用上述漏洞存取Confluence实体,从而滥用管理员帐号于受害主机部署Effluence Web shell外挂程式,从而借由网页介面执行任意命令,下载并执行Cerber的有效酬载。

CVE-2023-22518是身分验证不当漏洞,一旦攻击者利用,就有机会在未经授权的情况下重设Confluence伺服器组态,并建立新的管理员帐号,并滥用该帐号执行管理员工作,从而接管系统,导致机密性、完整性、可用性丧失,CVSS风险评分为9.1,Atlassian于去年10月发布新版软体予以修补。

研究人员指出,由于在预设组态中,Confluence伺服器以低权限使用者(confluence)执行,因此该勒索软体能加密的档案有限,仅为该帐号能够存取的资料。但若是攻击者能够取得较高权限,加密档案的范围将会扩大。

值得留意的是,骇客利用这项漏洞散布Cerber已非首例。去年11月,资安业者Rapid7发现该勒索软体的攻击行动,对方其中一个利用的漏洞就是CVE-2023-22518。

相关内容