去年8月底互动式BI系统Qlik Sense修补被称为ZeroQlik的两项漏洞,分别是HTTP隧道漏洞CVE-2023-41265,以及路径穿越漏洞CVE-2023-41266,CVSS风险评分为9.6、8.2分。

隔月,该公司再度公布名为DoubleQlik的漏洞,此为绕过针对上述漏洞修补程式的弱点,并被登记CVE-2023-48365,CVSS风险评为9.6。近日研究人员提出警告,自11月勒索软体骇客Cactus利用上述漏洞发动攻击,至少已有100台伺服器受害,但迄今仍有超过3千台伺服器尚未修补而曝险。

上周资安业者Fox-IT指出,他们在4月17日于网际网路上找到5,205台Qlik Sense伺服器,其中有3,143台尚未修补上述漏洞而曝险,这些伺服器位于美国的数量最多,有396台,其次是义大利、巴西、荷兰,分别有260台、244台、241台。

而对于已经遭到勒索软体感染的情况,总共有122台受害,最多的仍是美国,有49台,西班牙、义大利、英国各有13台、11台、8台。

对此,研究人员也公布检查Qlik Sense伺服器是否遭骇的方法,并呼吁IT人员应避免将此系统曝露于网际网路。

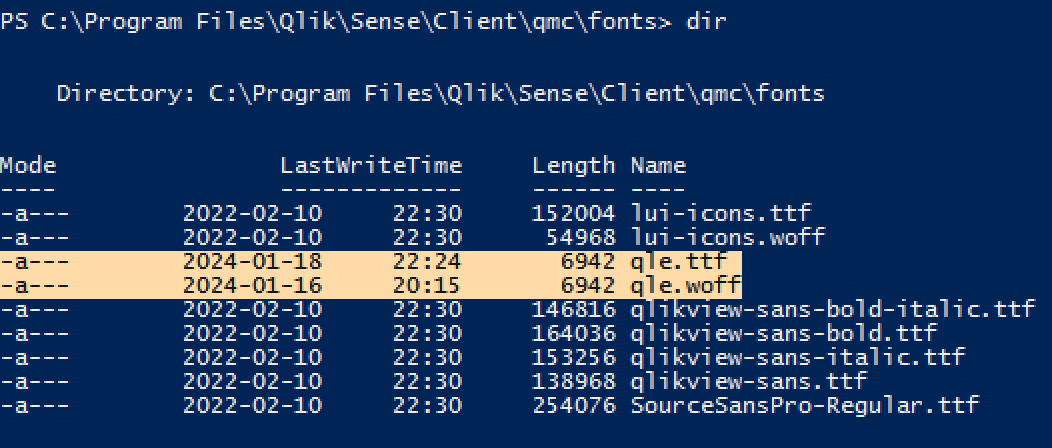

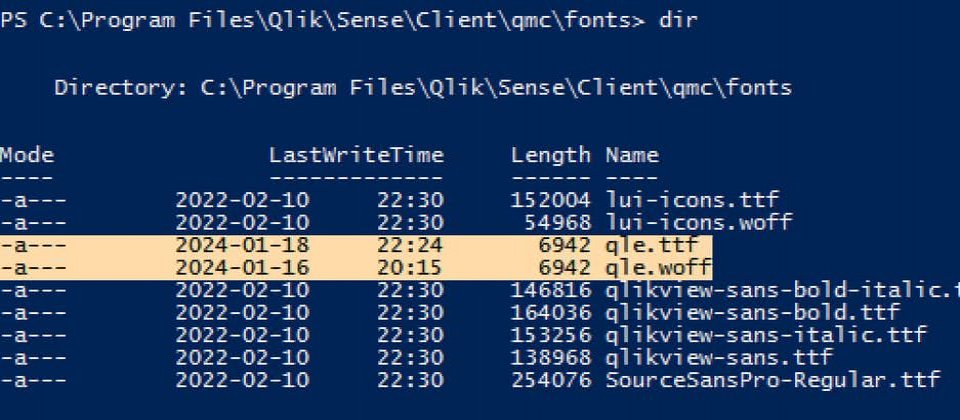

研究人员指出,骇客组织Cactus在从事勒索软体攻击的过程中,会在Qlik Sense的字型资料部署2个字型档案qle.tff、qle.woff,由于这些档案并非Qlik Sense内建,因此IT人员能以此判断是否遭受相关攻击。(图片来源/Fox-IT)