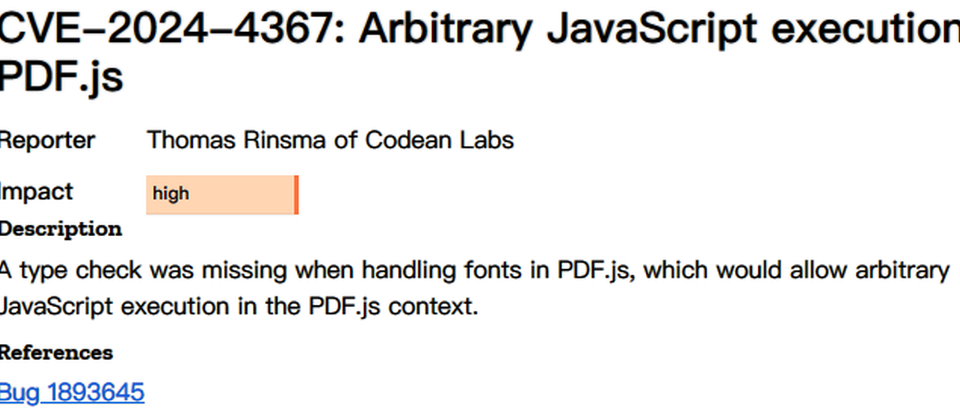

本月14日Mozilla基金会发布Firefox 126,当中修补PDF检视元件(PDF.js)高风险漏洞CVE-2024-4367,此漏洞发生的原因,在于处理字型时缺乏类型检查,导致能被攻击者用来执行任意JavaScript程式码。

通报这项漏洞的资安业者Codean Labs上周也提出说明,指出PDF.js由JavaScript开发而成,但弱点并非来自此指令码的功能,而是字型的处理层面。

由于对于TrueType等现代格式的字型,PDF.js主要透过浏览器的字型渲染工具处理,但除此之外,此JavaScript指令码必须将字元转换成页面上的曲线来呈现,因此,若要促使执行效能提升,开发者会为每个字型预先编译路径产生器。

为了验证此项威胁的可行性,他们借由特定参数触发PDF.js漏洞,从而插入任意的JavaScript程式码并执行。一旦使用者在Firefox开启恶意PDF档案,攻击者就有机会利用漏洞来达到目的。