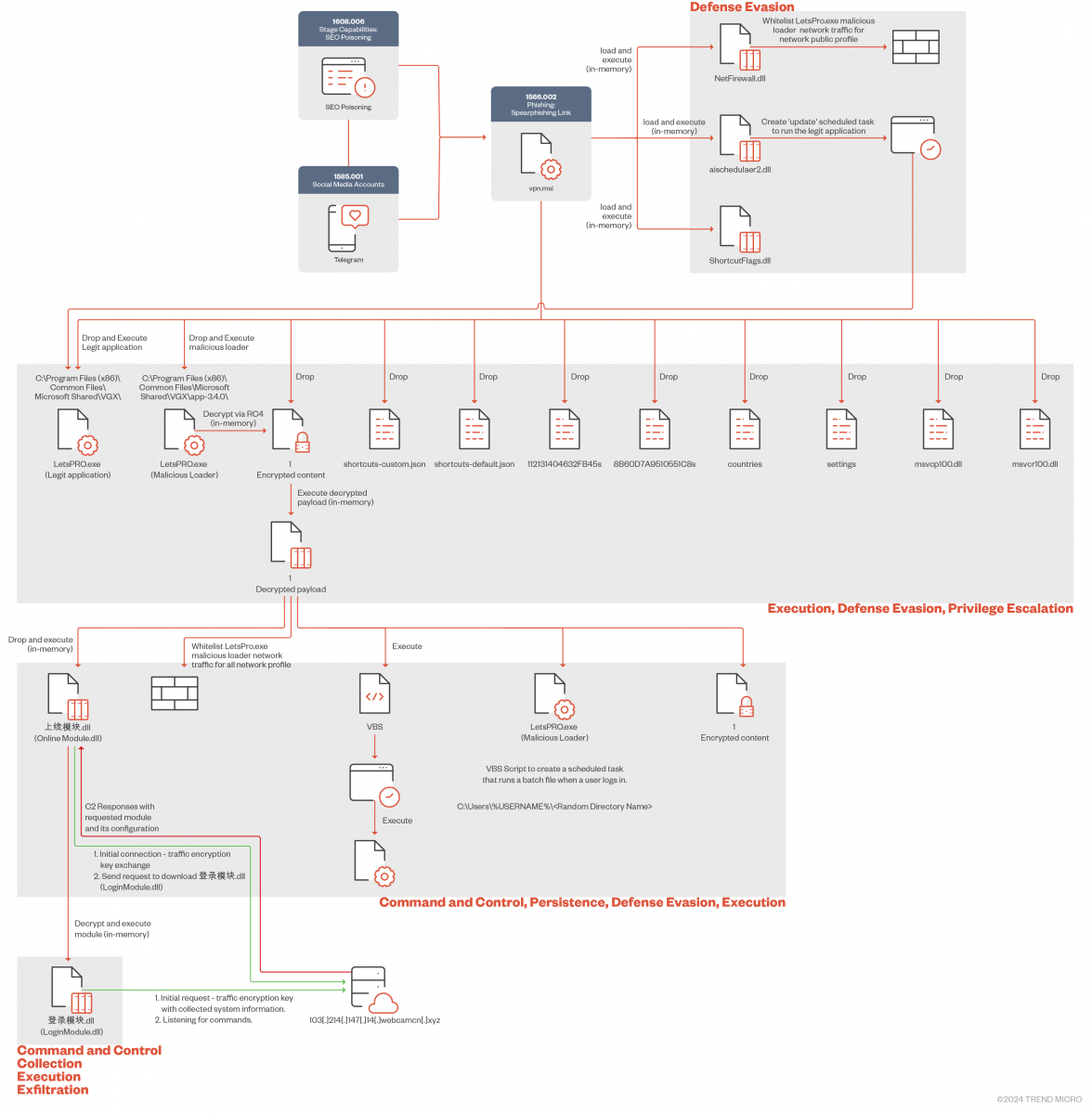

资安业者趋势科技在今年4月初发现骇客组织Void Arachne的攻击行动,对方的目标主要是使用中文的用户,假借提供简体中文版Chrome,以及当地的VPN软体LetsVPN、QuickVPN(快连VPN),甚至是使用Deepfake技术脱衣、变脸、变声的人工智慧工具,或是Telegram简体中文介面套件,目的是在使用者电脑植入后门程式Winos 4.0。

值得留意的是,这些骇客同时借由购买搜寻引擎广告进行SEO中毒攻击,或是透过简体中文Telegram频道,来散布恶意软体。

研究人员指出,这些骇客犯案的共通点,在于他们都向使用者提供MSI安装程式,开启、执行之后,确实会安装对方宣称的应用程式,但在此同时,也在用户不知情的状况下,部署恶意软体,并向攻击者的C2伺服器进行连线。

由于中国政府对于民众上网严格监管,因此,使用VPN服务翻越当局防火长城(Great Firewall)的情况,也相当常见。骇客提供这样的工具,确实相当容易吸引用户上当,但在研究人员提及的攻击行动里,我们认为对方利用Telegram散布人工智慧工具情况,更值得留意。

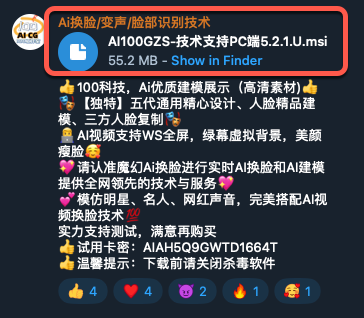

因为研究人员发现,这些骇客同时也透过多个中文Telegram频道散布上述加料的VPN应用程式,循线进一步调查,对方竟借由这些频道提供利用Deepfake技术的人工智慧应用程式。

这些应用程式大致可分成两种类型,其中一种是一键脱衣的色情图片及影片生成工具(Nudifier AI),另一种则是换脸及变声的工具。

其中,又以脱衣软体最值得留意,因为这样的工具很容易引诱男性用户上钩,他们声称可以让用户只要花费一包香烟的钱,就能看到心仪的女同事、女同学裸体的样貌。

为了让用户随时能取得这些Deepfake软体,这些骇客还在频道顶部放置恶意MSI档案下载的连结,甚至提供试用密码,并要求下载档案前必须关闭防毒软体。

而对于骇客在安装程式埋入的恶意程式,研究人员指出,一旦使用者执行安装档案,就会窜改防火墙规则,将恶意软体相关网站加入白名单,然后启动VBS指令码,传送名为Winos 4.0的C2框架,以及与C2伺服器建立连线的程式。

骇客使用C++打造Winos 4.0,此程式能执行档案管理、控制网路摄影机、萤幕截图、透过麦克风录音、侧录键盘输入内容,甚至能发动DDoS攻击、存取远端Shell。此外,这个恶意程式还能透过外挂程式增加破坏威力。