Google旗下资安厂商Mandiant,针对由北韩政府资助的骇客团体AP43发布深度报告,研究人员深入分析APT43的目标、活动、操作,以及所使用的恶意软体,并揭露该团体的攻击目标、扮演的角色,以及获利方法等资讯。

Mandiant自2018年以来,便一直在追踪各种骇客团体,随著收集到的资料越来越多,才得以锁定AP43这个骇客团体,并且发现该团体与北韩政府的关系。APT43是一个维护北韩政权的骇客攻击组织,具有中等技术程度,其间谍行动的主要重点,基本上与北韩外国情报单位朝鲜人民军总参谋部侦察总局(RGB)的任务相同。

APT43主要的目标锁定外交政策和核武,以支援北韩当前国家政策。然而,研究人员发现,APT43在2021年将攻击目标转移到健康卫生领域,他们推测目标的转移是为了支援北韩国内的防疫工作,而这也显示APT43会支援北韩政府的优先事项,并能够对事件变化快速反应。

报告指出,APT43最常使用的攻击手法,是伪造网域名称和电子邮件地址,以进行鱼叉式网路攻击,透过伪装成合法的网站收集凭证进行间谍行动,向北韩领导人提供更多地缘政治情报。

APT43有其独特的行事模式和风格,目前研究人员尚未观察到APT43使用零时差漏洞,主要活动目标是韩国、美国、日本和欧洲的政府、地缘政治和核政策相关的研究机构,以及商业服务与制造业。研究人员认为,虽然APT43感兴趣的范围很广,但是最终目标可能围绕在北韩的军事计划上。

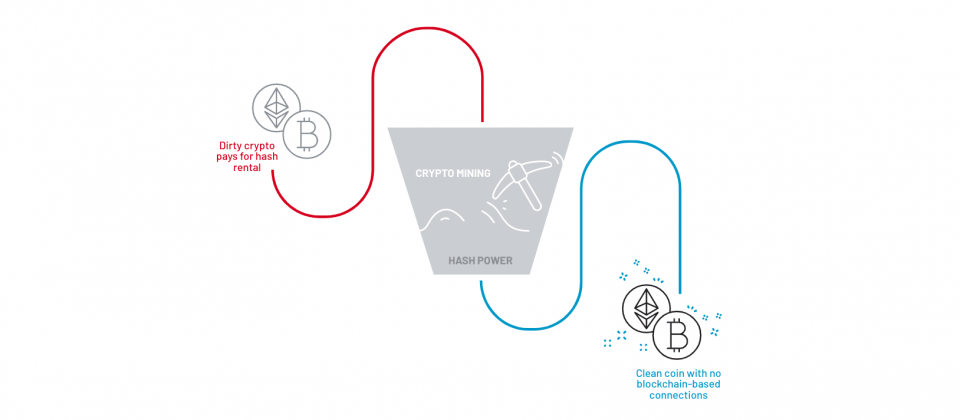

APT43利用加密货币服务来洗钱,透过以窃取来的加密货币购买运算资源,或是租赁云端挖矿服务,并将挖矿获得的加密货币放到干净不相关的钱包中,借以将窃取来的加密货币,清洗成干净的加密货币。

APT43不光窃取情报还窃取加密货币,研究人员指出,这和其他北韩骇客组织如APT38的目的不同,APT38的目的是替政权筹措资金,但APT43的加密货币活动更有可能是为了赚钱维持组织运作,减轻北韩政府的财务压力。