图片来源:

Securonix

资安业者Securonix揭露名为Frozen#Shadow的攻击行动,攻击者利用名为SSLoad的恶意程式,以及渗透测试工具Cobalt Strike、远端管理工具ScreenConnect,目的是秘密渗透受害组织的网路环境,并收集机敏资讯。

而对于攻击者的目标,研究人员指出骇客透过网钓邮件对亚洲、欧洲、美洲的组织下手,这些电子邮件内含URL,一旦收信人点选就会下载JavaScript档案out_czlrh.js,执行该档案就有可能触发感染链。

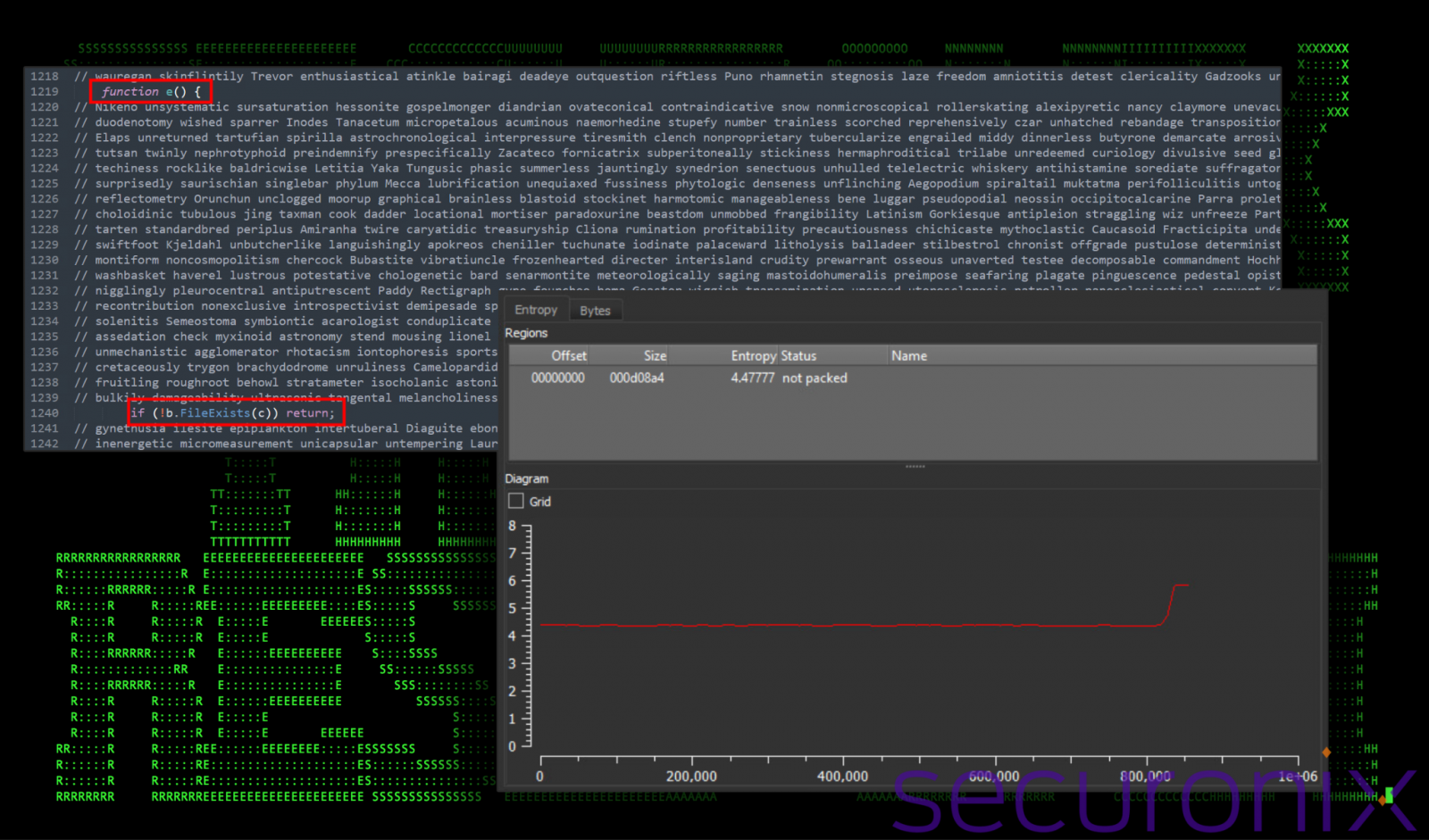

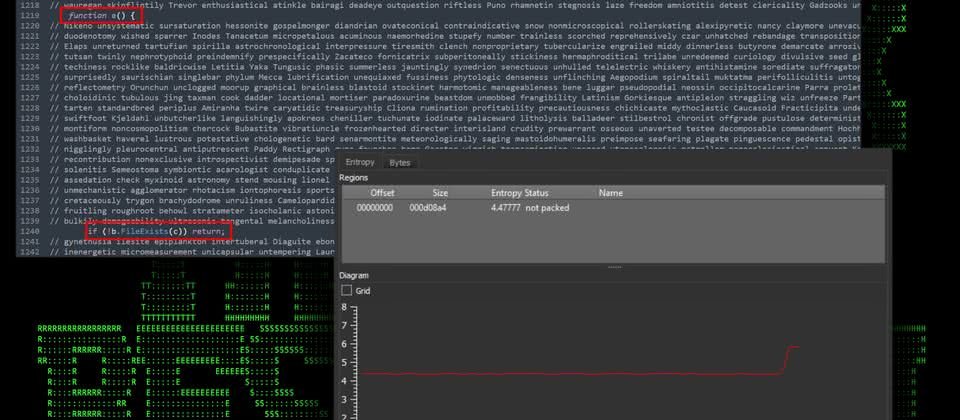

值得留意的是,上述的JavaScript指令码采取的混淆手法并不常见,对方夹杂大量垃圾注解内容,而使得资安系统难以察觉有害。研究人员去除注解区块,结果发现,该指令码的档案大小,从835 KB减至仅有20 KB。

一旦收信人依照指示开启附件,攻击者就会利用wscript.exe启动out_czlrh.js,电脑便会连线到特定的网路共享资料夹下载MSI安装档并执行。

此MSI档会连结攻击者控制的网域,并利用rundll32.exe取得SSLoad有效酬载,收集受害主机资讯。

接著,对方利用Cobalt Strike进行侦察工作,然后下载、部署ScreenConnect,从而让攻击者远端存取受害电脑。

借由远端管理工具完全控制电脑,攻击者尝试收集相关帐密资料,并将目标转向网域控制器,最终建立自己的网域管理员帐号,来危害受害组织的网域。

相关内容