最近一个月勒索软体骇客RansomHub犯下的资安事故频频,英国精品拍卖业者佳士得、美国医疗集团Change Healthcare皆传出遭受攻击而影响营运,而最近一起事故引起各界高度关注,骇客声称入侵台湾老牌电脑制造商蓝天电脑,并窃得200 GB内部资料。

值得留意的是,已有不少资安专家公布骇客提供的资料,但截至目前为止蓝天电脑并未在重大讯息当中,对于资料遭窃做出说明,后续发展有待进一步观察。

【攻击与威胁】

老牌笔电厂蓝天电脑传出遭骇,勒索软体骇客RansomHub声称窃得200 GB资料

继月前群光电子遭骇后,最近蓝天电脑传出被不同勒索软体组织攻击的消息。根据国外资安媒体Cybernews报导,勒索软体骇客组织RansomHub在6月4日声称攻击台湾老牌电脑设备厂蓝天电脑(Clevo),窃得200 GB内部资料,由于近期AI PC相关议题正夯,国内电脑设备商资料遭窃的事故也引起国际关注,后续包括其他Cyber Insider、SecurityAffairs等国外资安媒体也都揭露此事。不过,目前该公司并未证实这项消息。

RansomHub骇客组织在他们的泄密网站上表示,已将该公司「所有网路与备份全部加密」,并声称已渗透Clevo公司网路多时,甚至进一步威吓表示,他们有足够的时间分析制造商的产品、客户与合作,并且下载了最重要与最敏感的资料。安全研究人员Dominic Alvieri透露,该公布了10份窃取自蓝天电脑的文件,内容似乎包含产品规画路线图、笔电规格示意图与简介等。特别的是,在其中一张简报截图的画面中,还有注记「会议讨论不准外流」的文字。资安媒体Cyber Insider指出,RansomHub宣称他们是针对透过社交工程与网路钓鱼攻击蓝天电脑的一名员工,进而入侵该公司的系统。

在6月7日下午2时58分蓝天电脑发布重大讯息,针对媒体报导传出资安事件做出回应,表示他们的资安单位侦测到网路传输异常,随即启动资安防御及复原机制,同时也说明目前这次事件,未造成无法营运或无法正常提供服务的情形。只是,对于资料是否遭窃取的情形与调查,并未多做说明。

乌克兰揭露针对锁定武装部队的攻击行动提出警告,骇客滥用档案同步工具SyncThing窃取资料

6月5日乌克兰电脑紧急应变团队(CERT-UA)指出,他们与乌克兰武装部队网路安全中心(CCB)合作,揭露骇客组织UAC-0020(又称Vermin)的攻击行动「SickSync」,并指出对方的目标,就是针对乌克兰武装部队而来。

6月5日乌克兰电脑紧急应变团队(CERT-UA)指出,他们与乌克兰武装部队网路安全中心(CCB)合作,揭露骇客组织UAC-0020(又称Vermin)的攻击行动「SickSync」,并指出对方的目标,就是针对乌克兰武装部队而来。

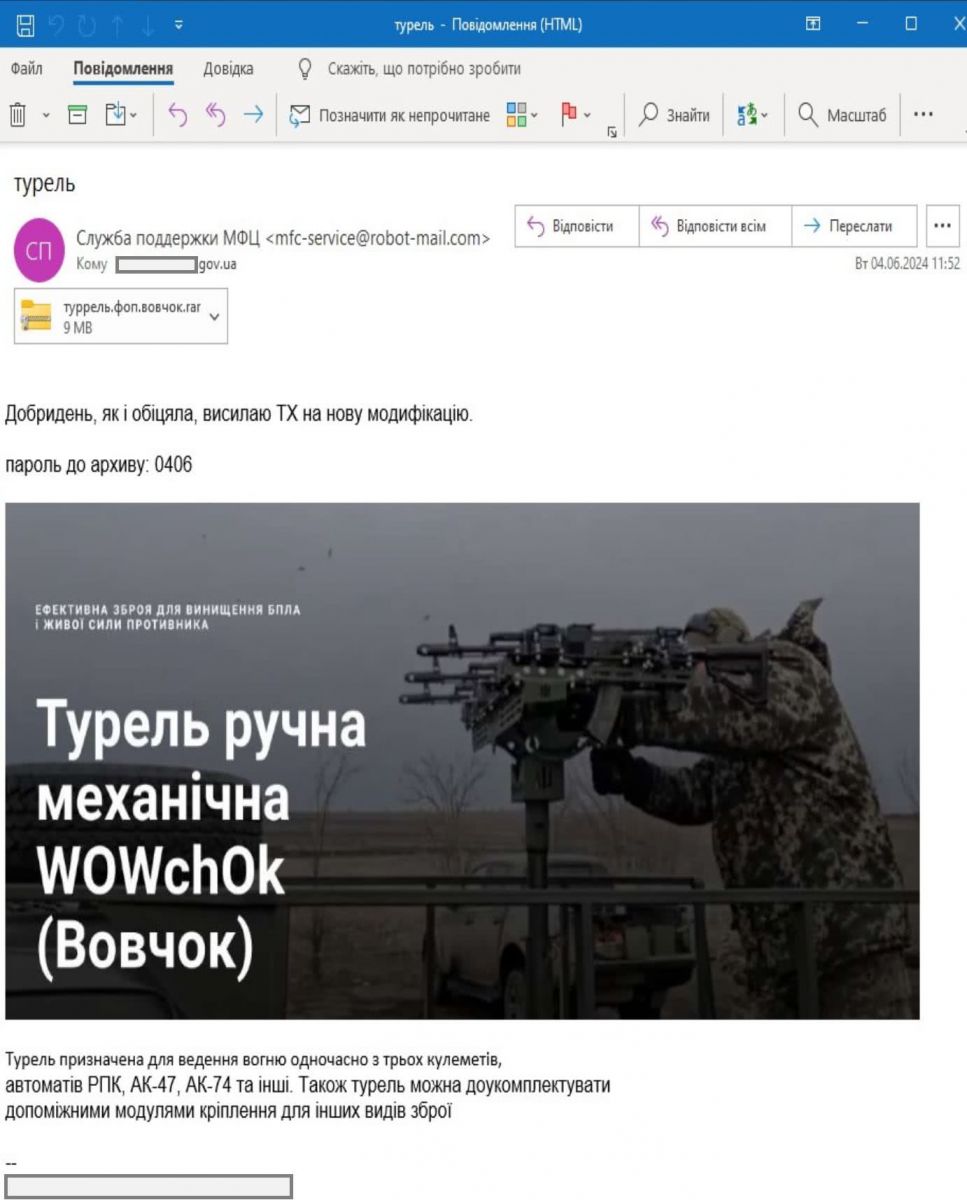

针对骇客发起的攻击行动,对方先是寄送电子邮件,当中挟带附件turrel.fop.wolf.rar,此为受到密码保护的RAR自解压缩档。一旦收信人将附件开启,电脑就会开启诱饵PDF文件,并透过BAT批次档执行恶意安装档sync.exe,于受害电脑植入作案工具。

而该档案的内容,包含了曾在2019年出现的恶意程式Spectr、档案同步工具SyncThing,以及上述软体所需的程式库。

思科修补Webex Meeting零时差漏洞,有资安媒体指出这漏洞被用于攻击德国政府

6月4日思科发布资安公告,指出他们在5月初发现Webex Meeting的弱点,导致部分客户的会议资讯及中继资料遭到未经授权的存取,他们已在5月28日进行处理,对全球客户部署修补程式。

究竟上述弱点导致的未经授权存取资安事故细节为何?该公司并未进一步透露,但资安新闻网站SecurityAffairs指出,很有可能与今年3月德国政府传出的资安事故有关。当时俄罗斯骇客对于军事视讯会议发动攻击,而这场会议的内容,主要是讨论如何向乌克兰提供军事援助。

开源网页应用程式框架ThinkPHP已知漏洞遭到利用,中国骇客将其用于部署名为Dama的Web Shell

资安业者Akamai揭露中国骇客锁定ThinkPHP应用程式的攻击行动,对方曾去年10月锁定少量企业组织下手,但近期相关攻击再度出现,而且,规模较过往大上不少。而在这起攻击行动中,骇客利用两项已知漏洞来进行,分别是CVE-2018-20062、CVE-2019-9082,从编号来看,这些漏洞已公布5年以上。

研究人员看到对方利用上述2项弱点,在目标伺服器植入名为public.txt的档案,并将其储存为roeter.php,而该档案疑似来自位于中国、已遭入侵的伺服器。而上述的纯文字档案,内容包含了经混淆处理的Web Shell,研究人员称为Dama,其功能是远端控制伺服器。

其他攻击与威胁

◆僵尸网路Muhstik利用Apache RocketMQ弱点扩大DDoS攻击规模

◆研究人员揭露Commando Cat攻击行动,骇客锁定错误配置的Docker容器并用来挖矿

◆冒牌PyPI套件Crytic-Compilers锁定开发人员,意图散布窃资软体Lumma Stealer

◆为回避侦测,骇客滥用加壳软体BoxedApp包装恶意程式的情况日益频繁

◆美国教育机构遭到勒索软体Fog锁定,攻击者借由外流的VPN帐密入侵网路环境

【资安产业动态】

FBI助理局长Bryan Vorndran本周在波士顿网路安全会议上披露,迄今他们手上已握有超过7,000个LockBit勒索软体的解密金钥,可以协助受害者取回它们的资料并重新上线,除了FBI正在联系已知的受害者之外,亦鼓励任何怀疑自己受害的用户联系网路犯罪投诉中心(Internet Crime Complaint Center,IC3)。

多国政府在今年2月联手破获LockBit,当时国际警方接管LockBit的资料外泄平台,并取得原始码、受害者资料、窃得资料及对话记录等,以及逾1,000个解密金钥;但在美国5月起诉31岁的LockBit首领Dmitry Yuryevich Khoroshev时,国际警方所握有的解密金钥已超过2,500个,随著警方的持续追查,现则取得逾7,000个解密金钥。

老牌纺织厂靠生成式AI强化资安,将社交工程演练平台化、AI化

远东新世纪资安处资安长易换棣在台湾资安大会CYBERSEC 2024上分享资安探索经验,该公司先是从上市上柜公司资通安全管控指引建议的3大防线中,锁定人员资安意识面,自建社交工程演练平台、用生成式AI搭配8种风险指标,来生成钓鱼邮件内容。

他们也利用AI推荐个人化的资安意识课程、自动评分和建议。目前,远东新世纪正探索结合AI和数位工具,来自动化执行社交工程演练。

近期资安日报

【6月6日】病理学暨诊断服务供应商Synnovis遭到勒索软体攻击导致伦敦医院服务中断,传出是骇客组织Qilin所为