资安业者Trellix揭露一起散布窃资软体的攻击行动,骇客锁定拉丁美洲及亚太地区的使用者,诱骗他们下载受到密码保护的压缩档,这个档案的内容,包含了遭窜改的思科Webex Meeting应用程式元件ptService.exe,一旦使用者解压缩并执行Setup.exe,Webex Meeting就会秘密启动恶意程式载入工具HijackLoader,从而在受害电脑植入窃资软体Vidar Stealer。

研究人员进一步调查,攻击者利用的压缩档约有400个左右,这些档案有ZIP及RAR格式,共通点是骇客声称提供免费软体或盗版商业软体,并为这些压缩档设置密码。

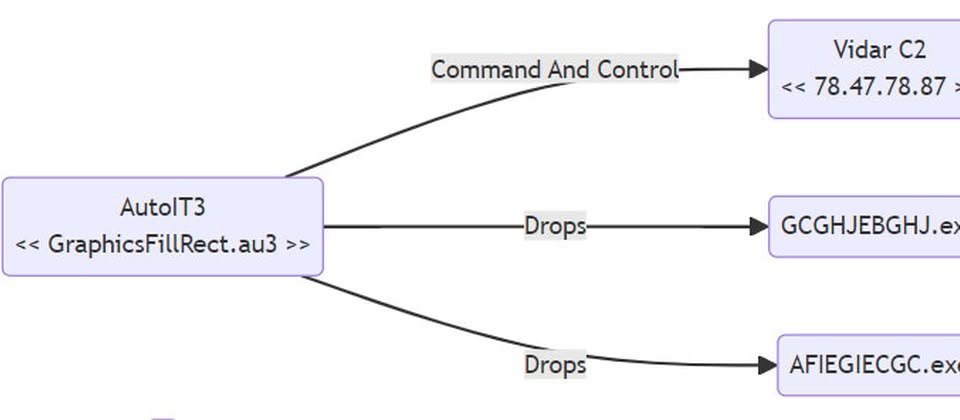

若是使用者依照对方指示执行特定的执行档,电脑就会透过DLL侧载启动HijackLoader,而这个恶意程式载入工具将下载AutoIT自动化工具的执行档,然后与C2进行连线,而这个C2伺服器位于Vidar僵尸网路的基础设施。

骇客滥用AutoIT打造的Vidar Stealer,一旦该程式与C2成功连线后,便会存取Chrome、Firefox、Zoom等应用程式的使用者设定资料,而且还会进行权限提升,并将自己加入防毒软体Microsoft Defender的白名单,然后透过MSBuild.exe取得远端.NET执行档,试图利用受害电脑挖矿。

相关内容