本周二(6月25日)专精电子商务网站安全的资安业者Sansec提出警告,知名的网站功能相容性程式库polyfill.io,自今年2月卖给中国内容传递网路(CDN)业者方能(Funnuul)后,传出被植入恶意程式码的情况,导致使用该程式库的网站遭到感染,用户被导向赌博网站及其他恶意网站。

由于全球有超过10万个网站采用这项程式库,包含学术期刊线上网站Journal STORage(JSTOR)、世界经济论坛等知名组织,亦有不少美国联邦机构,这项供应链攻击的影响范围相当广。针对这起事故,如今出现新的发展。

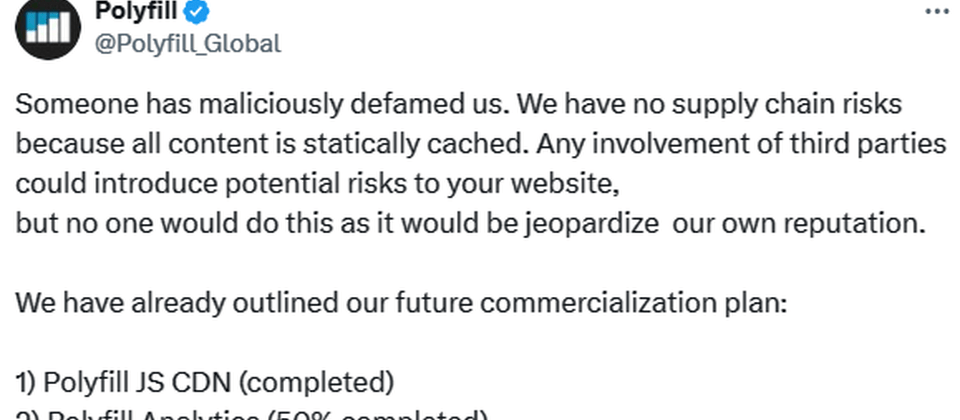

根据资安新闻网站Bleeping Computer的报导,他们发现Polyfill.io相关网域疑似遭到网域名称服务供应商Namecheap注销,但经营者透过新的网域polyfill[.]com,开始提供名为Polyfill JS CDN的服务,并认为有人在诽谤他们,强调他们所有的内容都是透过静态快取提供,并透过云端服务业者Cloudflare进行快取,而不存在供应链风险。

Someone has maliciously defamed us. We have no supply chain risks because all content is statically cached. Any involvement of third parties could introduce potential risks to your website,

but no one would do this as it would be jeopardize our own reputation.We have already…

— Polyfill (@Polyfill_Global) June 26, 2024

然而,代号为mdmck10的研究人员发现,polyfill[.]com网站内容,与专为NPM及GitHub用户打造的开源CDN服务jsDelivr CDN网站雷同,几乎像是复制贴上,甚至有部分保留了jsDelivr的名称。而且,polyfill[.]com也同样提供jsDelivr网站上的Globalping分析服务。

另一家资安业者Socket,针对此事公布更多来龙去脉;该公司执行长Feross Aboukhadijeh呼吁,若是有人采用了polyfill[.]com提供的CDN服务,应尽速移除。

针对polyfill.io声称所有内容经过Cloudflare快取,Cloudflare表示,他们并未授权该经营者使用该公司的名称,也未曾推荐polyfill.io的服务,他们要求对方删除相关内容,但polyfill.io置之不理。对此,Cloudflare认为,这是该服务经营者不可信任的警讯。

该公司也为旗下的网站用户提供替代方案,免费用户将自动启用,付费用户可选择是否启用,或是套用自己的替代做法。

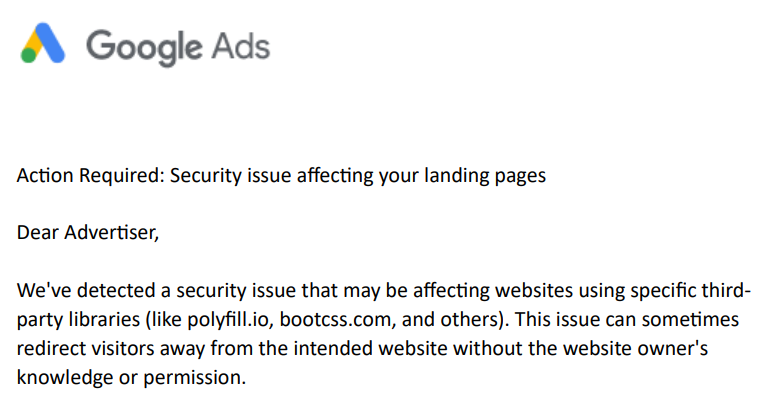

值得留意的是,Google也开始对广告厂商发出通报,指出他们发现来自polyfill.io、bootcss.com等网站的第三方程式库存在资安问题,若是站方采用这类元件,这些程式库有可能在站方不知情的情况下,将浏览网站的使用者擅自重新导向到特定网站。