德国研究人员Günter Born指出,6月17日德国电脑紧急应变团队(CERT-Bund)针对CVE-2024-38428提出警告值得留意,因为,这项存在于下载工具Wget的漏洞相当危险,CVSS风险评分达到10分,1.24.5版及之前版本都受到影响,攻击者可远端利用,值得留意的是,无论是Linux还是Windows版本都存在这项漏洞。

不过,事隔2天,CERT-Bund下修CVE-2024-38428的CVSS分数为6.3,列为中等风险漏洞,但为何大幅调整风险评分,他们并未进一步说明。

值得留意的是,目前最新的版本,是今年3月发布的1.24.5版,因此Günter Born认为,这项弱点有可能影响相当广泛,有待各Linux开发商著手修补。

这项漏洞发生的原因,在于Wget模组url.c处理URI的子元件userinfo当中的分号出错,而有可能导致在userinfo里的资料被错误解读成主机子元件的一部分,若有人使用特制的URL,就有可能让身分验证资料、主机标头资讯,以及帐密资料泄露的情况,甚至部分资料攻击者可进一步用于网路钓鱼和中间人攻击(MitM)。

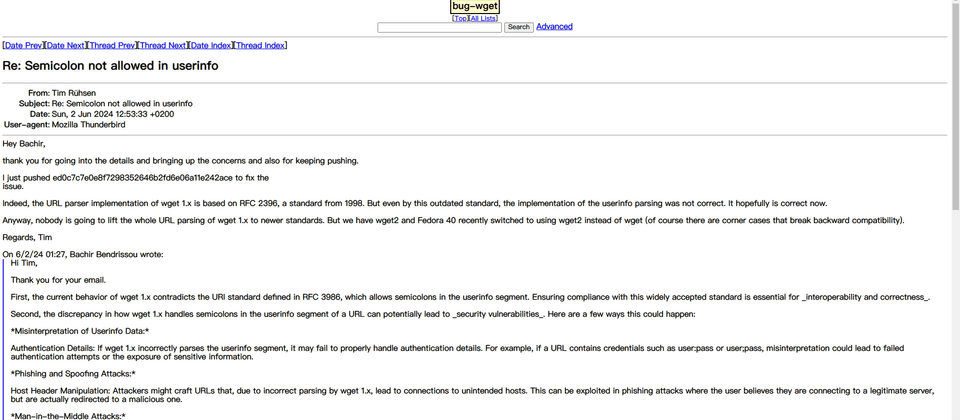

根据GNU基金会的漏洞讨论区,开发人员Tim Rühsen表示,他们正在努力修补相关程式码缓解漏洞,但也强调,Wget 1.x版实作的URL解析器,是依据1998年的标准RFC 2396打造,所以导致这样的错误,然而基于相容性的考量,开发团队不会更换此解析器采用的标准。

这名开发人员也指出,GNU已开发Wget2新版,且已有Linux版本开始改用新版取代1.x,例如:Fedora开发团队于40版导入Wget2。

相关内容