去年3月资安业者Fortinet发现,骇客组织8220锁定Oracle WebLogic伺服器发动攻击,使用名为ScrubCrypt的恶意程式,将恶意程式的可执行档转换成批次档,借此回避防毒软体侦测,如今利用该恶意软体的攻击行动再次出现。

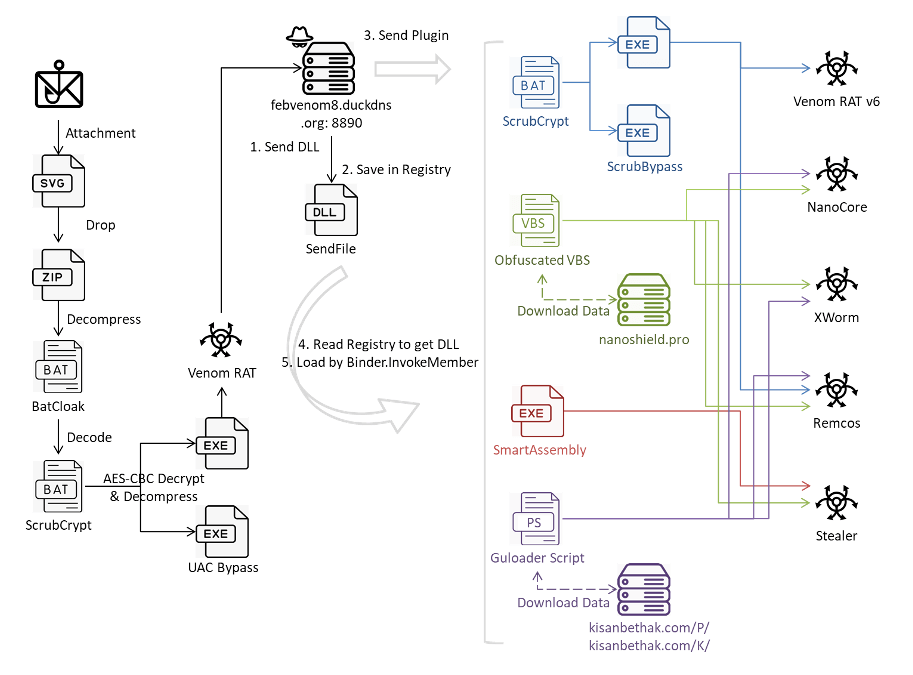

今年4月该公司研究人员发现有人散布含有SVG图档附件的钓鱼邮件,一旦收信人依照指示开启附件,电脑就会下载ZIP压缩档,其内容是受到名为BatCloak的工具高度混淆的批次档ScrubCrypt。

解密后ScrubCrypt就会载入最终酬载VenomRAT,该恶意软体会从C2下载其他「外挂程式」,这些包含同名为VenomRAT的键盘侧录工具、Remcos、XWorm、NanoCore,以及针对特定加密货币钱包的窃资软体。

此外,攻击者透过VBS指令码进行侦察,收集系统资讯,以及从特定的加密钱包与应用程式资料夹挖掘资料。这些应用程式包括:Atomic Wallet、Electrum、Ethereum、Exodus、Zcash、Foxmail、Telegram。

研究人员指出,这项调查显示攻击者透过ScrubCrypt,并搭配复杂的混淆及回避手段,从而对受害电脑进行渗透。

相关内容