利用尚未公布的零时差漏洞发动攻击的情况,近期有数则消息揭露,例如:中国骇客利用CVE-2022-42475入侵FortiGate防火墙,并部署难以清除的恶意程式;勒索软体骇客组织Cardinal于微软修补CVE-2024-26169的3个月前,就将其用于攻击行动,但如今中国骇客组织UNC3886,他们一口气运用4个防火墙、虚拟化平台的漏洞,以便长时间于受害组织活动。

【攻击与威胁】

中国骇客UNC3886利用Fortinet、VMware设备零时差漏洞持续在受害组织网路环境活动

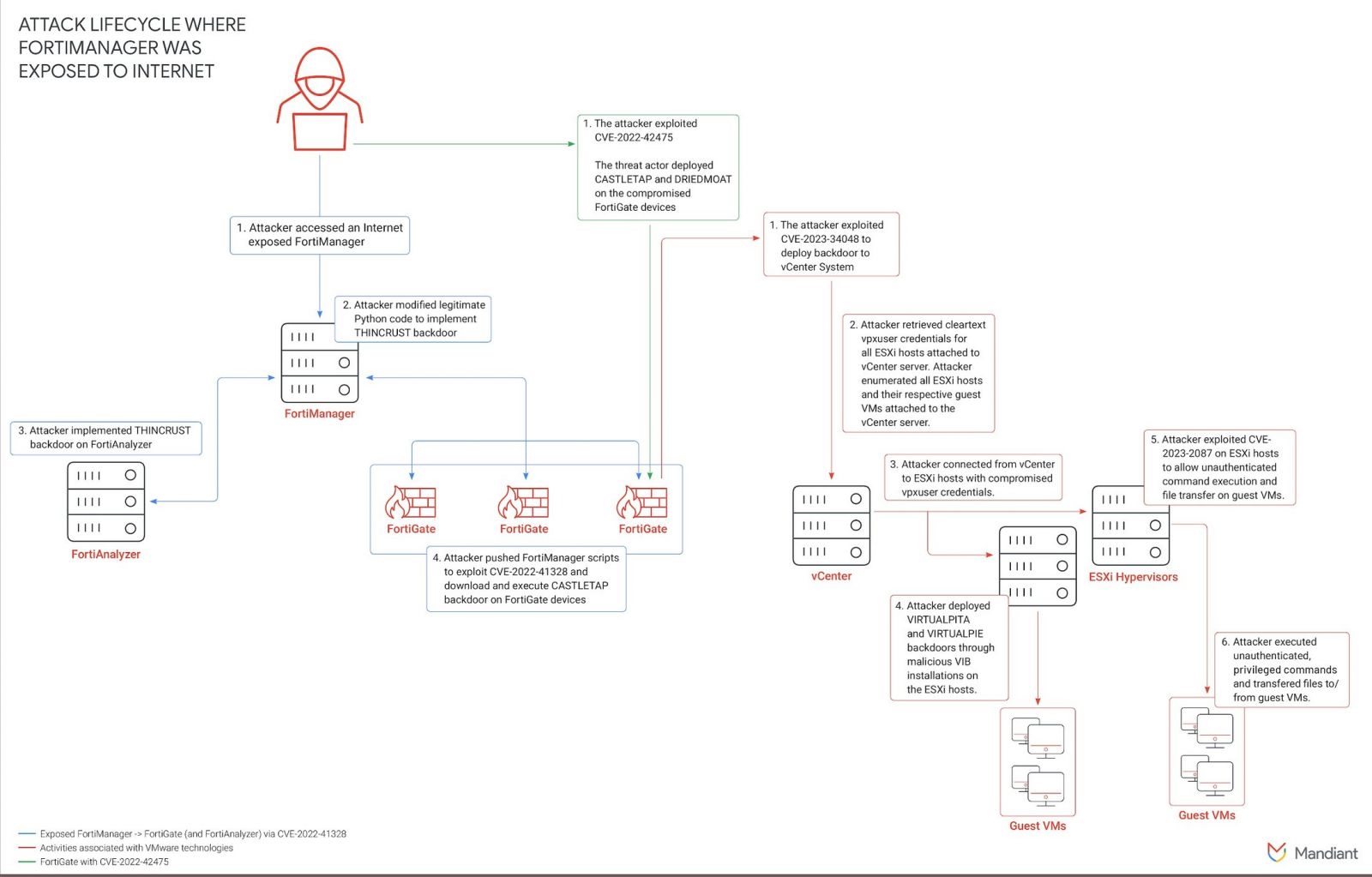

资安业者Mandiant指出,他们曾于今年1月揭露中国骇客组织UNC3886从事多年的攻击行动,对方自2021年底利用VMware vCenter的重大漏洞CVE-2023-34048,并在瘫痪VMware服务后的数分钟内,部署后门程式。

但后来他们发现,这些骇客在攻击行动过程还可能运用了其他的零时差漏洞。一旦目标已修补上述漏洞,或是他们取得的外流帐密资料无法使用,这些骇客就会运用其他3个零时差漏洞。

这些分别是防火墙作业系统FortiOS漏洞CVE-2022-41328、VMware vCenter 漏洞CVE-2022-22948,以及VMware Tools漏洞CVE-2023-20867。

Linux恶意软体Disgomoji锁定印度政府机关而来,攻击者利用表情符号来下达命令

资安业者Volexity揭露巴基斯坦骇客组织UTA0137的网路间谍攻击行动,对方锁定印度政府机关下手,过程中使用以Go语言打造的Linux恶意程式Disgomoji。

资安业者Volexity揭露巴基斯坦骇客组织UTA0137的网路间谍攻击行动,对方锁定印度政府机关下手,过程中使用以Go语言打造的Linux恶意程式Disgomoji。

研究人员公布骇客运用的9种表情符号,这些包含了执行命令、截取萤幕截图、取得受害电脑特定档案、上传档案、打包Firefox的设定,以及搜寻特定格式的文件、图片、压缩档案。

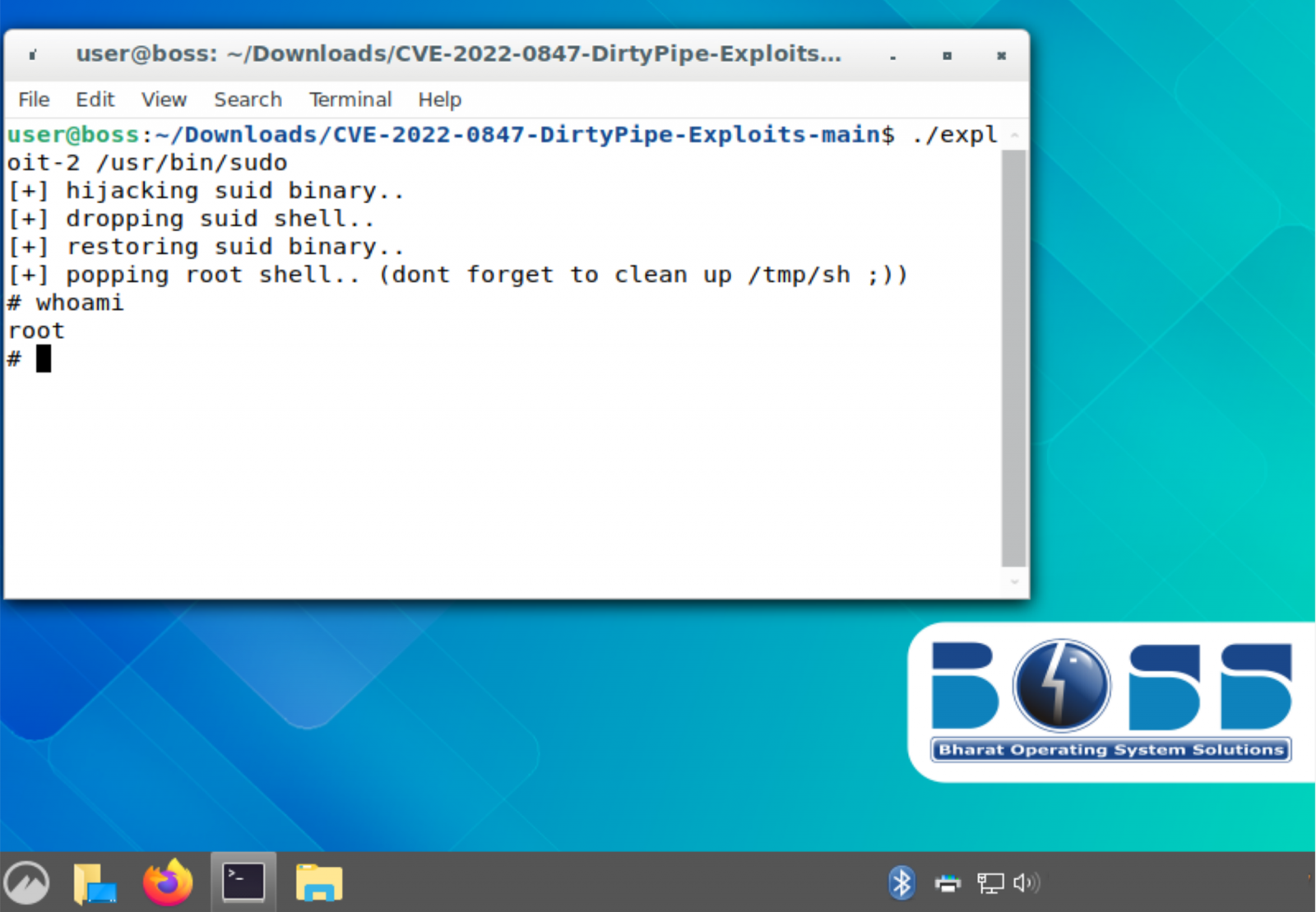

一旦受害电脑成功感染恶意程式,对方就会利用Nmap扫描受害组织的网路环境,并透过Chisel和Ligolo建立网路隧道,而在部分情况下,攻击者还会企图利用名为Zenity的工具,引诱受害者输入密码。值得留意的是,这些骇客也利用漏洞DirtyPipe(CVE-2022-0847)进行权限提升。

骇客假借提供思科Webex视讯会议软体,意图散布窃资软体Vidar Stealer

资安业者Trellix揭露一起散布窃资软体的攻击行动,骇客锁定拉丁美洲及亚太地区的使用者,诱骗他们下载受到密码保护的压缩档,这个档案的内容,包含了遭窜改的思科Webex Meeting应用程式元件ptService.exe,一旦使用者解压缩并执行Setup.exe,Webex Meeting就会秘密启动恶意程式载入工具HijackLoader,从而在受害电脑植入窃资软体Vidar Stealer。

一旦该程式与C2成功连线后,便会存取Chrome、Firefox、Zoom等应用程式的使用者设定资料,而且还会进行权限提升,并将自己加入防毒软体Microsoft Defender的白名单,然后透过MSBuild.exe取得远端.NET执行档,试图利用受害电脑挖矿。

网路攻击促使北美汽车经销业者SaaS服务供应商CDK Global暂时关闭系统

提供软体即服务(SaaS)予北美逾1,500家汽车经销商的CDK Global,在6月19日凌晨传出遭到大规模的网路攻击,促使CDK Global关闭了所有系统,而让客户服务停摆。

CDK Global尚未对外公开说明遭到攻击的情况,但已通知部分受到影响的客户,表示已聘请第三方资安专家展开全面测试,目前已恢复CDK Phones、DMS及Digital Retail等服务。

已有经销商抱怨CDK Global遭骇事件让原本要买车的客户,转向其它未使用CDK Global平台的汽车经销商。

其他攻击与威胁

◆骇客组织Void Arachne锁定中国用户,假借提供VPN软体散布恶意程式Winos

【漏洞与修补】

研究人员针对微软本月修补的Wi-Fi驱动程式漏洞提出警告,所有版本Windows都可能曝险

本月微软在例行更新(Patch Tuesday)当中,修补Windows作业系统内建Wi-Fi驱动程式的高风险漏洞CVE-2024-30078,CVSS风险评分达到了8.8,如今有研究人员提出警告,呼吁用户要特别留意这项漏洞。

装置远端管理业者Automox在综览本次微软修补的漏洞当中,希望用户最优先注意的资安弱点,就是能被用于发动远端程式码执行(RCE)攻击的CVE-2024-30078,原因是攻击者想要触发这项漏洞,只需要靠近目标设备就有机会达成,不需要其他特殊的存取条件,由于是透过Wi-Fi无线网路进行,攻击者也无须实际接触受害者的装置。

其他漏洞与修补

◆研究人员揭露Mailcow邮件伺服器系统的远端程式码执行漏洞

◆Google发布Chrome 126更新,修补漏洞悬赏竞赛揭露的弱点

◆研究人员公布Ivanti Endpoint Manager重大漏洞的细节

【资安产业动态】

汽车关键核心的ADAS系统成为骇客锁定目标,如何避免未来自驾车遭骇而失控将是更大的挑战

在2024 CYBERSEC台湾资安大会第二天主题演讲中,趋势科技核心技术部资深协理暨VicOne威胁研究副总裁张裕敏公开揭露了数十种锁定汽车ADAS攻击的三大类型,涵盖28种攻击样态,更提出自动驾驶场景的防护之道。

面对汽车资安的威胁,张裕敏提到应对措施,除了持续收集情资预作风险控管之外,车厂需要不断加强ADAS在行车安全的提升,同时,面对网路攻击的风险日益增加,车辆制造商必须投资强化安全措施,防范潜在的威胁。

其他资安防御措施

【资安关键人物】

台湾的资安产业曾是一个小众市场的角落,然而过去十年它经历翻天覆地的变化,由被忽视的领域转变为备受政府、企业关注的关键产业。

这种变革背后,国家资通安全研究院院长何全德认为,「资安即国安」战略推动,为台湾资安产业的蓬勃发展奠定基础;而《资安法》实施也带动了企业对资安的重视,使得资安成为企业营运中不可或缺的一环;监管机关对于资安标准的要求,迫使企业不得不投入更多资源和精力,以便提升资安水准,从而拉动市场需求。这是一系列外在因素的综合作用,从政策、需求到技术发展,无不影响著资安产业的兴盛。

近期资安日报

【6月19日】初始入侵管道掮客IntelBroker声称握有晶片大厂AMD内部机密资料,该公司表示将著手调查